Install the app

How to install the app on iOS

Follow along with the video below to see how to install our site as a web app on your home screen.

Note: this_feature_currently_requires_accessing_site_using_safari

Vous utilisez un navigateur non à jour ou ancien. Il ne peut pas afficher ce site ou d'autres sites correctement.

Vous devez le mettre à jour ou utiliser un navigateur alternatif.

Vous devez le mettre à jour ou utiliser un navigateur alternatif.

Exclusivite pour paques !

- Auteur de la discussion beberttv

- Date de début

- Statut

- N'est pas ouverte pour d'autres réponses.

keyser-soz

BANNI

- Inscrit

- 28/11/07

- Messages

- 577

ou un poisson

F

frelongris

re bien vu beavis ce n est ni un poisson ni une cloche de rome le DEV est en cours

a plus pour la suite

La suite du DEV est toujours d'actualité ?

F

frelongris

Alors beberttv meme pas un petit message pour donné des nouvelles,bizzare?

slt

j ai deja vue cette chose en 2010 mais a quoi peux elle servir ??????????????????

bizzzzzzzzzzzzzzzar ce prototype

on dirais la ferrari des unlooper ou looper

- - - Mise à jour - - -

slt

j ai deja vue cette chose en 2010 mais a quoi peux elle servir ??????????????????

bizzzzzzzzzzzzzzzar ce prototype

on dirais la ferrari des unlooper ou looper

j ai deja vue cette chose en 2010 mais a quoi peux elle servir ??????????????????

bizzzzzzzzzzzzzzzar ce prototype

on dirais la ferrari des unlooper ou looper

- - - Mise à jour - - -

slt

j ai deja vue cette chose en 2010 mais a quoi peux elle servir ??????????????????

bizzzzzzzzzzzzzzzar ce prototype

on dirais la ferrari des unlooper ou looper

sophiane84

DZSatien Légendaire

- Inscrit

- 29/6/08

- Messages

- 2 103

Bonsoir espérons qu'elle réactivera les droit 018

ello cela avance tres vite .....

Salut,

quelques petits détails, c'est sans refus ?

miciii

F

frelongris

Tu peut en dire plus, c'est pour les 018 ?

A+

A+

sam_

DZSatien V.I.P

- Inscrit

- 12/11/10

- Messages

- 1 144

Bon ben comme d'hab, beberttv ne tient pas sa parole. Pas étonnant. C'est un peu comme une allumeuse. Elle te chauffe et ensuite se débine. Triste humanité.

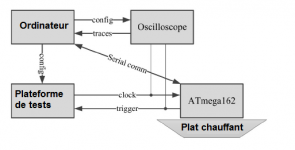

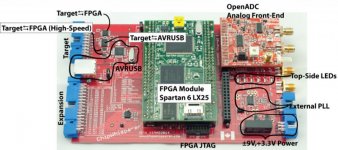

Les deux plateformes du moment pour le glitch CLK et VCC en plus d'autres possibilités très intéressantes dont l'Injection de Faute (IF) sont le ChipWhisperer et le GIAnt. Ils sont tous les deux OpenSource et donc, permettent de large possibilités en matières de recherche sur les microprocesseurs qui équipent les cartes à puces. Cela est valable également pour les ASIC (la V10 est équipée d'un ASIC); du moins, pour le projet GIAnt qui lui comporte un DAC (Convertisseur Numérique > Analogique) pour l'IF; ce qui manque dans l'actuel plateforme ChipWhisperer. Ce dernier a été développée avec un FPGA similaire (Spartan 6 LX25) et utilise un langage différent également. Le ChipWhisperer étant plus modulaire que le GIAnt puisqu'il permet d'adjoindre des modules SASEBO, SAKURA

GIAnt est une plateforme pour l'analyse physique de matériel embarqué. Elle est initialement développée à des fins de développer des solutions de sécurité "hardware pour les analyses de type side-channel et l'analyse de sécurité utilisant l'Injection de Faute (IF).

Le module GIAnt basé sur une plateforme FPGA inclut également des modules pour contrôler une large variété de cibles (par exemple, cartes à puces, Cs ou ASICs), permettant d’injecter des fautes en manipulant une source additionnelle de tension puis d’enregistrer les traces par exemple en exécutant un e injection de faute quand un pattern (schéma typique) est détecté dans le relevé de trace. En illustrant les capacités du module GIAnt, nous avons eu la possibilité d’analyser des vulnérabilités de deux composants de 8bits très connu. L’ATXMega256 comprenant un cryptoprocesseur dédié et une carte à puces basée sur le CI ATMega16 en utilisant des variations d’injection de faute.

A savoir que malgré les protections anti glitches mises en place sur les cartes à puces récentes, une récente étude a montré qu'il était possible de conduire du Glitch CLK en utilisant une augmentation ciblée de chaleur sur la carte à puces ciblée.

A+

- - - Mise à jour - - -

Si des users sont prêts à se lancer dans le montage du ChipWhisperer, on pourrait se faire un groupe de travail pour étudier un peu ...

A+

Les deux plateformes du moment pour le glitch CLK et VCC en plus d'autres possibilités très intéressantes dont l'Injection de Faute (IF) sont le ChipWhisperer et le GIAnt. Ils sont tous les deux OpenSource et donc, permettent de large possibilités en matières de recherche sur les microprocesseurs qui équipent les cartes à puces. Cela est valable également pour les ASIC (la V10 est équipée d'un ASIC); du moins, pour le projet GIAnt qui lui comporte un DAC (Convertisseur Numérique > Analogique) pour l'IF; ce qui manque dans l'actuel plateforme ChipWhisperer. Ce dernier a été développée avec un FPGA similaire (Spartan 6 LX25) et utilise un langage différent également. Le ChipWhisperer étant plus modulaire que le GIAnt puisqu'il permet d'adjoindre des modules SASEBO, SAKURA

- Lien ChipWhisperer : https://hackaday.io/project/956-chipwhisperer-security-research développé par Colin O'Flynn and Zhizhang (David) Chen

- Lien GIAnT (Generic Implementation ANalysis Toolkit) : http://wiki.ztex.de/doku.php?id=en:projects:giant développé par David Oswald

GIAnt est une plateforme pour l'analyse physique de matériel embarqué. Elle est initialement développée à des fins de développer des solutions de sécurité "hardware pour les analyses de type side-channel et l'analyse de sécurité utilisant l'Injection de Faute (IF).

Le module GIAnt basé sur une plateforme FPGA inclut également des modules pour contrôler une large variété de cibles (par exemple, cartes à puces, Cs ou ASICs), permettant d’injecter des fautes en manipulant une source additionnelle de tension puis d’enregistrer les traces par exemple en exécutant un e injection de faute quand un pattern (schéma typique) est détecté dans le relevé de trace. En illustrant les capacités du module GIAnt, nous avons eu la possibilité d’analyser des vulnérabilités de deux composants de 8bits très connu. L’ATXMega256 comprenant un cryptoprocesseur dédié et une carte à puces basée sur le CI ATMega16 en utilisant des variations d’injection de faute.

A savoir que malgré les protections anti glitches mises en place sur les cartes à puces récentes, une récente étude a montré qu'il était possible de conduire du Glitch CLK en utilisant une augmentation ciblée de chaleur sur la carte à puces ciblée.

A+

- - - Mise à jour - - -

Si des users sont prêts à se lancer dans le montage du ChipWhisperer, on pourrait se faire un groupe de travail pour étudier un peu ...

A+

F

frelongris

Houla!!!!!!!!!

Impressionant Sam

Et je suis entierement d'accord avec toi au sujet de beberttv,il devrait etre banni du forum pour ces calomnies,enfin bref

Merci pour toutes ces explications Sam.

A+

Impressionant Sam

Et je suis entierement d'accord avec toi au sujet de beberttv,il devrait etre banni du forum pour ces calomnies,enfin bref

Merci pour toutes ces explications Sam.

A+

keyser-soz

BANNI

- Inscrit

- 28/11/07

- Messages

- 577

bon il faut vous dire que ce mec vous vend de la merde, la soluce est trouvé depuis un an enfin pour moi, l'unlooper que vous voyez est associé a un jtag 20pins et de plus ya beaucoup plus simple, ce type est un mytho, je le met au defi de repondre, espece d'ignare

ignare c pour lui bien sur, je paris qu'il n'a jamais toucher un fer a souder, virer le

ignare c pour lui bien sur, je paris qu'il n'a jamais toucher un fer a souder, virer le

schott

DZSatien Expert

- Inscrit

- 14/8/10

- Messages

- 2 361

bon il faut vous dire que ce mec vous vend de la merde, la soluce est trouvé depuis un an enfin pour moi, l'unlooper que vous voyez est associé a un jtag 20pins et de plus ya beaucoup plus simple, ce type est un mytho, je le met au defi de repondre, espece d'ignare

ignare c pour lui bien sur, je paris qu'il n'a jamais toucher un fer a souder, virer le

Ouh la ! Du calme !

On est pas sur les dieux du sat ici lol

C'est cool comme forum Dzsat.

C'est cool comme forum Dzsat.Donc pas de petite gué guerre stp, merci, et les prises de tête c'est ailleurs.

Peace merci.

- Statut

- N'est pas ouverte pour d'autres réponses.

Similar threads

- Réponses

- 1

- Affichages

- 435

- Réponses

- 29

- Affichages

- 685

D

- Réponses

- 12

- Affichages

- 463

D